Расследование преступлений в сфере компьютерной информации

Криминалистическая характеристика преступлений в сфере компьютерной информации

Информационные правоотношения получили в действующем УК РФ широкую уголовно-правовую защиту. Информация и информационные отношения стали новым предметом преступного посягательства. Преступления в области компьютерной информации, имея родовым объектом общественные отношения, связанные с информационными процессами с использованием ЭВМ, их систем и сетей, являются частью информационных преступлений.. При этом данная разновидность информационных преступлений в свою очередь может являться составной частью иных информационных преступлений (незаконного прослушивания телефонных переговоров и иных сообщений; неправомерного контроля почтовых сообщений и отправлений; сбыта или приобретения в целях сбыта специальных технических средств, предназначенных для негласного получения информации и др.).

Информация – сведения о лицах, предметах, фактах, событиях, явлениях и процессах независимо от формы их представления. Создание, сбор, обработка, накопление, хранение информации и другие вопросы, связанные с использованием и защитой информации, урегулированы Законом «Об информации, информатизации и защите информации» // СЗ РФ. 1995. № 8. Ст. 609.

Соответственно методика расследования преступлений, касающихся компьютерной информации, позволяет использовать разработанные в ней рекомендации во всех тех случаях, когда противоправные действия связаны с применением информационных (в том числе – компьютерных) и телекоммуникационных технологий.

Информационные процессы – процессы сбора, обработки, накопления, хранения, поиска и распространения информации.

Рассматриваемые преступления включают три вида нарушений в области компьютерной информации: неправомерный доступ (ст. 272 УК РФ); создание, использование, распространение вредоносных программ (далее – ВП) (ст. 273 УК РФ), нарушение правил эксплуатации ЭВМ (ст. 274 УК РФ). Неблагоприятными последствиями этих действий является уничтожение, блокирование, модификация либо копирование информации, нарушение работы ЭВМ. Непосредственным объектом посягательства во всех этих случаях является безопасность информационных систем, базирующихся на использовании ЭВМ, системе ЭВМ или их сети.

Информационная система – организационно упорядоченная совокупность документов (массивов документов) и информационных технологий, в том числе с использованием средств вычислительной техники и связи, реализующих информационные процессы.

Действующим уголовным законом введен ряд новых для нашего законодательства терминов и понятий, описывающих способы совершения преступлений в сфере компьютерной информации, существенных для уяснения криминалистической сути преступного поведения данного вида.

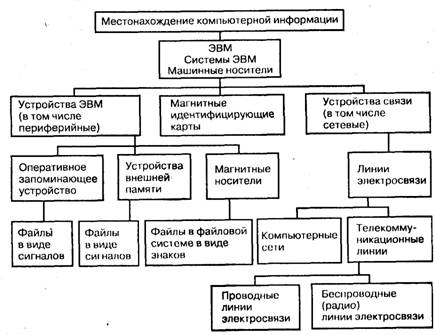

Под информацией понимаются сведения о лицах, предметах, фактах, событиях, явлениях и процессах независимо от формы их представления. Документированная информация (документ) это зафиксированная на материальном носителе информация с реквизитами, позволяющими ее идентифицировать. Компьютерная информация есть документированная информация, хранящаяся в ЭВМ или управляющая ею. Электронно-вычислительной машиной называется комплекс электронных устройств, позволяющий осуществлять предписанные программой (или пользователем) информационные процессы. Поскольку понятие «система» предполагает собой любой объект, элементы которого находятся в упорядоченной взаимосвязи, под системой ЭВМ следует понимать комплексы, в которых хотя бы одна ЭВМ является элементом системы либо несколько ЭВМ составляют систему. Под сетями ЭВМ понимаются компьютеры, объединенные между собой линиями (сетями) электросвязи. К машинным носителям компьютерной информации относятся устройства памяти ЭВМ, периферийные устройства ЭВМ, компьютерные устройства связи, сетевые устройства и сети электросвязи.

Сети электросвязи – технологические системы, обеспечивающие один или несколько видов передач: телефонную, телеграфную, факсимильную, передачу данных и других видов документальных сообщений, включая обмен информацией между ЭВМ, телевизионное, звуковое и иные виды радио- и проводного вещания (ст. 2 Закона «О связи» // СЗ РФ. 1995. № 8. Ст. 600).

Уничтожение информации

Уничтожение информации – полная физическая ликвидация информации или ликвидация таких ее элементов, которые влияют на изменение существенных идентифицирующих информацию признаков. Наиболее опасным разрушающим информационные системы фактором чаще всего являются действия людей. Уничтожение информации осуществляется действиями лиц, имеющих возможность воздействия на эту информацию. Причины программно-технического характера, связанные с недостатками или сбоями в работе устройств и систем, встречаются реже и связаны главным образом с эксплуатационными ошибками или бракованными элементами устройств. Блокирование – результат воздействия на ЭВМ и ее элементы, повлекшие временную или постоянную невозможность осуществлять какие-либо операции над компьютерной информацией. Под модификацией информации следует понимать внесение в нее любых несанкционированных собственником изменений, обусловливающих ее отличие от той, которую включил в систему и которой владеет собственник информационного ресурса. Копирование информации без явно выраженного согласия собственника информационного ресурса независимо от способа копирования также является преступлением. Под понятием нарушение работы ЭВМ следует понимать создание правонарушителем любой нестандартной (нештатной) ситуации с ЭВМ или ее устройствами, повлекшей уничтожение, блокирование, модификацию или копирование информации.

Операции, производимые компьютерной техникой, осуществляются, главным образом, над файлами, являющимися носителями информации. Для файлов характерны следующие стандартные свойства: тип информации (текстовая, числовая, графическая, программный код и др.); местонахождение информации (описание места расположения на временном или постоянном носителе и указание типа носителя); наименование (символьное описание названия); размер (объем) хранимой информации (количество страниц, абзацев, строк, слов, символов или байт); время создания, время изменения; атрибуты информации (архивная, скрытая, системная только для чтения и др.).

При передаче файлов и сообщений (информации) в других формах (в виде сигналов) по системам, например электросвязи, они не теряют своих индивидуальных свойств. Именно поэтому в числе носителей сведений, составляющих государственную тайну*, указаны и физические поля, в которых сведения, составляющие государственную тайну, находят свое отображение в виде символов»; образов, сигналов, технических решений и процессов.Способы преступной деятельности в области компьютерной; информации включают в себя:

а) неправомерный доступ к компьютерной информации (рис. 30) – получение возможности знакомиться и осуществлять операции с чужой информацией, находящейся в ЭВМ и на машинных носителях, т.е. действия, направленные, прежде всего на нарушение конфиденциальности информации;

б) изготовление и распространение ВП как таких, которые приводят к нарушению целостности, так и таких, которые направлены на нарушение конфиденциальности информации;

в) действия, связанные с нарушением порядка использования технических средств, повлекшие нарушение целостности и конфиденциальности информации.

Рис. 30. Общая схема местонахождения компьютерной информации

Неправомерный доступ к компьютерной информации может включать в себя: хищение и (или) копирование, подмену машинных носителей информации; копирование документов с исходными данными и выходных документов; использование визуальных, оптических и акустических средств наблюдения за ЭВМ; считывание и расшифровку различных электромагнитных излучений и «паразитных наводок» в ЭВМ и в обеспечивающих системах; запоминание информации; фотографирование информации в процессе ее обработки; изготовление дубликатов входных и выходных документов; копирование распечаток; использование недостатков программного обеспечения, операционных систем; несанкционированное подключение к основной и вспомогательной аппаратуре ЭВМ, внешним запоминающим устройствам, периферийным устройствам, линиям связи и др.

Вредоносной является любая программа, специально разработанная или модифицированная для несанкционированного собственником информационной системы уничтожения, блокирования, модификации либо копирования информации, нарушения обычной работы ЭВМ.

Существует как минимум два вида правил эксплуатации ЭВМ, которыми должны руководствоваться в своей деятельности лица, работающие с ЭВМ. Первый вид привил – инструкции по работе с ЭВМ и машинными носителями информации, разработанные изготовителем ЭВМ и периферийных технических устройств, поставляемых вместе с данным экземпляром ЭВМ. Эти правила обязательны к соблюдению пользователем ЭВМ под угрозой, как минимум, потери прав на гарантийный ремонт и обслуживание. Второй вид правил – правила, установленные собственником или владельцем информационных ресурсов, информационных систем, технологий и средств их обеспечения, определяющие порядок пользования ЭВМ, системы ЭВМ и сети ЭВМ, а также иными машинными носителями информации.

Обстановка совершения преступлений

Обстановка совершения преступлений в сфере компьютерной информации характеризуется рядом существенных факторов. Для нее характерно несовпадение между местом совершения противоправных действий и местом наступления общественно опасных последствий. Рассматриваемые преступления совершаются, как правило, в специфически интеллектуальной области профессиональной деятельности и с использованием специализированного оборудования. Все эти преступления обычно совершаются в условиях различных нарушений установленного порядка работы с ЭВМ, о которых лицам становится известно в ходе их соответствующей профессиональной подготовки. Для правонарушителей в данной области обычно достаточно ясен механизм возможных нарушений правил пользования информационными ресурсами и связь с событиями, повлекшими наступление криминального результата.

Субъекты данных преступлений нередко владеют специальными навыками не только в области управления ЭВМ и ее устройствами, но и специальными знаниями в области обработки информации в информационных системах в целом. При этом для корыстных преступлений, связанных с использованием информационных систем, характерны и специальные познания в соответствующих финансовых и иных информационных технологиях. Для нарушений правил эксплуатации ЭВМ и действий с ВЦ характерны специальные познания в узкой предметной профессиональной области устройств ЭВМ и программного обеспечения.

Субъекты компьютерных преступлений могут различаться как по уровню их профессиональной подготовки, так и по социальному положению. В частности, выделяют следующие их виды:

а) «хакеры» – лица, рассматривающие защиту компьютерных систем как личный вызов и взламывающие их для получения полного доступа к системе и удовлетворения собственных амбиций;

б) «шпионы» – лица, взламывающие компьютеры для получения информации, которую можно использовать в политических, военных и экономических целях;

в) «террористы» – лица, взламывающие информационные системы для создания эффекта опасности, который можно использовать в целях политического воздействия;

г) «корыстные преступники» – лица, вторгающиеся в информационные системы для получения личных имущественных или неимущественных выгод;

д) «вандалы» – лица, взламывающие информационные системы для их разрушения;

е) психически больные лица, страдающие новым видом психических заболеваний – информационными болезнями или компьютерными фобиями.

Типовые следственные ситуации и общие направления и методы расследования

Для преступлений в области компьютерной информации типичны три типовые ситуации первоначального этапа расследования:

- собственник информационной системы самостоятельно выявил нарушения целостности и (или) конфиденциальности информации в системе, обнаружил причастное лицо и заявил об этом в правоохранительные органы;

- собственник самостоятельно выявил названные нарушения в системе, однако не смог обнаружить виновное лицо и заявил об этом в правоохранительные органы;

- данные о нарушении целостности и (или) конфиденциальности информации в информационной системе и виновном лице стали общеизвестны или непосредственно обнаружены органом дознания (например, в ходе проведения оперативно-розыскных мероприятий по другому делу).

Во всех этих ситуациях первоначальной задачей расследования является выявление данных о способе нарушения целостности и (или) конфиденциальности информации; порядка регламентации собственником работы информационной системы; круга лиц, имеющих возможность взаимодействовать с информационной системой, в которой произошли нарушения целостности и (или) конфиденциальности информации. Решение этих задач позволяет определить свидетельскую базу и выявить круг лиц, причастных к данному деянию, определить размер причиненного собственнику информации ущерба. Эти задачи решаются и достигаются в ходе допросов свидетелей и очевидцев, а также осмотра ЭВМ и машинных носителей и выемок необходимой документации. Важной спецификой первоначальных следственных действий является необходимость привлечения к участию в деле специалистов.

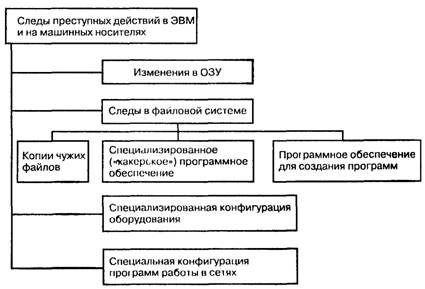

Первичное обнаружение признаков (рис. 31) неправомерных действий посторонних лиц с компьютерной информацией осуществляется, как правило, сотрудниками собственника информационной системы и ее пользователями. Косвенными признаками постороннего вторжения в ЭВМ, вызывающими подозрения и находящими отражение в показаниях очевидцев, являются:

а) изменения заданной в предыдущем сеансе работы с ЭВМ структуры файловой системы, в том числе: переименование каталогов и файлов; изменения размеров и содержимого файлов; изменения стандартных реквизитов файлов; появление новых каталогов и файлов и т.п.;

б) изменения в заданной ранее конфигурации компьютера, в том числе: изменение картинки и цвета экрана при включении;

изменение порядка взаимодействия с периферийными устройствами (например, принтером, модемом и т.п.); появление новых и удаление прежних сетевых устройств и др.;

в) необычные проявления в работе ЭВМ: замедленная или неправильная загрузка операционной системы; замедление реакции машины на ввод с клавиатуры; замедление работы машины, с внешними устройствами; неадекватные реакции ЭВМ на команды пользователя; появление на экране нестандартных символов и т.п.

Рис. 31. Виды следов преступной деятельности в ЭВМ и на машинных носителях, принадлежащих преступнику

Признаки групп а) – б) могут свидетельствовать о имевших место фактах неправомерного доступа к ЭВМ или о нарушении правил ее эксплуатации. Признаки группы в) кроме того могут являться свидетельством о появлении в ЭВМ ВП.

Наряду с показаниями очевидцев большое значение имеют результаты осмотра ЭВМ и машинных носителей компьютерной информации, в ходе которого фиксируются следы нарушения целостности (конфиденциальности) информационной системы и ее элементов. Анализ первичных данных о расследуемом событии позволяет конкретизировать характер преступления и определить дальнейшие направления расследования и розыскных мероприятий.

Важную роль в сборе данных о совершенном преступлении играют действия должностных лиц собственника информационной системы, осуществляющих процедуры, обеспечивающие целостность (конфиденциальность) информации в системе, которые в отдельных случаях могут выступать в качестве специалистов при производстве следственных действий.

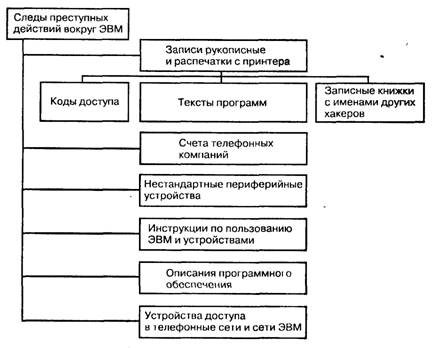

Рис. 32. Виды следов преступной деятельности вокруг ЭВМ и на машинных носителях, принадлежащих преступнику

Если преступник задержан на месте совершения преступления или сразу же после его совершения, для данной ситуации характерны следующие первоначальные следственные действия: личный обыск задержанного; допрос задержанного; обыск по месту жительства задержанного.

К типичным следственным действиям на данной стадии можно отнести осмотр и фиксацию состояния ЭВМ, машинных носителей (рис. 32), допросы очевидцев, а также лиц, обеспечивающих работу информационной системы, в том числе должностных лиц, представляющих собственника системы.

Важнейшим элементом работы является выемка (предпочтительно с участием специалиста) документов, в том числе на машинных носителях, фиксировавших состояния информационной системы в момент вторжения в нее злоумышленника или его программ и отражающих последствия вторжения.

Одновременно следует принять меры к фиксации состояния рабочего места заподозренного, откуда он осуществил вторжение в информационную систему и где могут сохраняться следы его действий (их подготовки и реализации). Такое место может быть как по месту его службы, так и дома, а также в иных местах, где установлена соответствующая аппаратура, например студенческие вычислительные центры и др.).

Полученные в результате доказательства могут обеспечить основания для принятия решения о привлечении лица к делу в качестве подозреваемого или сразу в качестве обвиняемого.

При отсутствии заподозренного виновного лица первоначальная задача следствия заключается в сборе с помощью собственника информационной системы и процессуальной фиксации доказательств.

Следует принять меры к розыску виновного и поиску его рабочего места, откудн осуществлялось вторжение в информационную систему. При этом осуществляется поиск:

- места входа в данную информационную систему и способа входа в систему – вместе и с помощью должностных лиц собственника информационной системы;

- путей следования, через которые вошел в «атакованную» систему злоумышленник или проникли его программы – вместе и с помощью должностных лиц иных информационных и коммуникационных систем – до рабочего места злоумышленника.

Круг типовых общих версий сравнительно невелик: преступление действительно имело место при тех обстоятельствах, которые вытекают их первичных материалов; преступления не было, а заявитель добросовестно заблуждается; ложное заявление о преступлении.

Типовыми частными версиями являются: версии о личности преступника (ов); версии о местах внедрения в компьютерные системы; версии об обстоятельствах, при которых было совершено преступление; версии о размерах ущерба, причиненного преступлением.

Особенности расследования на начальном и последующих этапах

Спецификой дел данной категории является то, что с самого начала расследования следователю приходится взаимодействовать со специалистами в области компьютерной техники. Понятно, что при современном и интенсивном развитии компьютерных и информационных технологий юрист – следователь не в состоянии отслеживать все технологические изменения в данной области. Специалисты крайне необходимы для участия в обысках, осмотрах и выемках. Поиск таких специалистов следует проводить в предприятиях и учреждениях, осуществляющих обслуживание и эксплуатацию компьютерной и коммуникационной техники, в учебных и научно-исследовательских организациях. В крайнем случае, могут быть привлечены сотрудники организации, компьютеры которой подверглись вторжению (при их непричастности к расследуемому событию), а также специалисты зональных информационно-вычислительных центров региональных УВД МВД России. Соответственно компьютерно-техническая экспертиза может оказать действенную помощь при выяснении следующих вопросов: какова конфигурация и состав ЭВМ и можно ли с помощью этой ЭВМ осуществить исследуемые действия; какие информационные ресурсы находятся в данной ЭВМ; не являются ли обнаруженные файлы копиями информации, находившейся на конкретной ЭВМ; не являются ли представленные файлы с программами зараженными вирусом и, если да, то каким именно; не являются ли представленные тексты на бумажном носителе записями исходного кода программы и каково назначение этой программы; подвергалась ли данная компьютерная информация изменению и если да, то какому именно и др.

В связи с тем, что при осмотре ЭВМ и носителей информации производится изъятие различных документов, в ходе расследования может возникнуть необходимость в назначении криминалистической экспертизы для исследования документов. Дактилоскопическая экспертиза позволит выявить на документах, частях ЭВМ и машинных носителях следы пальцев рук причастных к делу лиц.

Осмотр и обыск

Осмотр и обыск особенно в начале расследования являются важнейшими инструментами установления обстоятельств расследуемого события. В ходе этих действий следует детально фиксировать не только факт изъятия того или иного объекта, но и фиксировать процесс обыска и результаты осмотра места происшествия для точного отражения местонахождения этого объекта во взаимосвязи с другими найденными на месте обыска объектами.

Для осмотров, обысков и выемок, сопряженных с изъятием ЭВМ, машинных носителей и информации, характерен ряд общих проблем, связанных со спецификой изымаемых технических средств. Так, необходимо предусмотреть меры нейтрализации средств и приемов, предпринимаемых преступниками с целью уничтожения вещественных доказательств. Ими может, например, использоваться специальное оборудование, в критически» случаях создающее сильное магнитное поле, стирающее магнитные записи. Преступник может включить в состав программного обеспечения своей машины программу, которая заставит компьютер требовать пароль периодически и, если в течение несколько секунд правильный пароль не будет введен, данные в компьютере автоматически уничтожатся. Изобретательные владельцы компьютеров устанавливают иногда скрытые команды, удаляющие или архивирующие с паролями важные данные, если некоторые процедуры запуска машины не сопровождаются специальными действиями, известными только им. Следует учитывать и возможность возрастания в ходе обыска напряжения статического электричества, которое может повредить данные и магнитные носители. Желательно иметь с собой и использовать устройство для определения и измерения магнитных полей (например, компас). Вещественные доказательства в виде ЭВМ, машинных носителей требуют особой аккуратности при транспортировке и хранении. Им противопоказаны резкие броски, удары, повышенные температуры (выше комнатных), влажность, задымленность (в том числе табачный дым) и запыленность.

Не следует забывать при осмотрах и обысках о возможностях сбора традиционных доказательств, например, скрытых отпечатков пальцев на клавиатуре, выключателях и тумблерах, рукописных, в том число шифрованных записей и пр.

Осмотру подложат все устройства конкретной ЭВМ. Этот осмотр при анализе его результатов с участием специалистов поможет воссоздать картину действий злоумышленников и получить важные доказательства. Фактически оптимальным вариантом изъятия ЭВМ и машинных носителей информации является должная фиксация их и их конфигурации на месте обнаружения и упаковка таким образом, чтобы их можно было сразу правильно и точно так, как на месте обнаружения, соединить в лабораторных условиях или в месте производства следствия с участием специалистов.

Следственные действия могут производиться в целями осмотра и изъятия ЭВМ и ее устройств; поиска и изъятия информации и следов воздействия на нее в ЭВМ и ее устройствах; поиска и изъятия информации и следов воздействия на нее вне ЭВМ. В зависимости от этих целей могут использоваться различные приемы исследования.

Осмотр и изъятие ЭВМ и ее устройств. Признаками работающей ЭВМ могут быть подключение ее проводами к сети, шум работающих внутри ЭВМ вентиляторов, мигание или горение индикаторов на передних панелях системного блока, наличие на экране изображения. Если ЭВМ работает, ситуация для следователя, проводящего следственное действие без помощи специалиста, существенно осложняется, однако и в этом случае не следует отказываться от оперативного изъятия необходимых данных. В этом случае следует:

определить, какая программа выполняется. Для этого необходимо изучить изображение на экране дисплея и по возможности детально описать его; осуществить фотографирование или видеозапись изображения на экране дисплея; остановить исполнение программы; зафиксировать (отразить в протоколе) результаты своих действий и реакции на них ЭВМ; определить наличие у ЭВМ внешних устройств-накопителей информации на жестких магнитных дисках (винчестерах), внешних устройств удаленного доступа (например, модемов) к системе и их состояния (отразить в протоколе), после чего разъединить сетевые кабели так, чтобы никто не мог модифицировать или уничтожить информацию в ходе обыска (например, отключить телефонный шнур).

Если ЭВМ не работает, следует:

точно отразить в протоколе и на прилагаемой к нему схеме местонахождение ЭВМ и ее периферийных устройств (печатающее устройство, дисководы, дисплей, клавиатуру и т.п.), а также порядок соединения между собой этих устройств с указанием особенностей (цвет, количество соединительных разъемов, их спецификация) соединительных проводов и кабелей; перед разъединением любых кабелей полезно осуществить видеозапись или фотографирование мест соединения, а затем с соблюдением всех возможных мер предосторожности разъединить устройства ЭВМ, предварительно обесточив их.

Упаковывать все изъятое следует раздельно (с указанием в протоколе и на конверте места обнаружения) и помещать их в оболочки, не несущие заряда статического электричества.

Особенной осторожности требует транспортировка винчестера (жесткого диска). Некоторые системы безопасной остановки («парковки») винчестера автоматически срабатывают каждый раз, когда машина выключается пользователем, но в некоторых системах может требоваться специальная команда ЭВМ.

Если в ходе осмотра и изъятия все же в крайнем случае понадобится запуск ЭВМ, это следует делать во избежание запуска программ пользователя с помощью собственной загрузочной дискеты.

Более сложной частью осмотра ЭВМ являются поиски содержащейся в ней информации и следов воздействия на нее, поскольку требуют специальных познаний. Существует фактически два вида поиска – поиск, где именно искомая информация находится в компьютере, и поиск, где еще разыскиваемая информация могла быть сохранена.

Как известно, в ЭВМ информация может находиться непосредственно в оперативном запоминающем устройстве (ОЗУ) при выполнении программы, в ОЗУ периферийных устройств и на внешнем запоминающем устройстве. Наиболее эффективным и простым способом фиксации данных из ОЗУ является распечатка на бумагу информации, появляющейся на экране дисплея. Если ЭВМ не работает, информация может находиться на машинных носителях, других ЭВМ информационной системы, в «почтовых ящиках» электронной почты или сети ЭВМ. Детальный просмотр файлов записей и их расположение (которое само по себе может иметь существенное доказательственное значение, отражая группировку информации) целесообразно осуществлять с участием специалистов в лабораторных условиях или на рабочем месте следователя. Предпочтительно изучать не подлинники изъятых машинных носителей, а их копии.

Следует обращать внимание на поиск так называемых скрытых* файлов и архивов, где может храниться важная информация. Обнаруженные файлы с зашифрованной информацией следует направлять на расшифровку и декодирование пароля соответствующим специалистам. Специальные познания необходимы и для выявления содержащихся в периферийных устройствах ввода-вывода фрагментов программного обеспечения и информации. Так же как и в случае с ОЗУ, данные, найденные на машинных носителях, целесообразно в ходе осмотра выводить на печатающие устройства и хранить на бумажных носителях в виде приложений к протоколу осмотра.

Такие файлы могут быть «невидимыми» для некоторых программ просмотра, фильтрующих информацию.

В ходе осмотров по делам данной категории могут быть обнаружены и изъяты следующие виды важных документов, которые могут стать вещественными доказательствами по делу: носящие следы совершенного преступления (телефонные счета, телефонные книги, которые доказывают факты контакта преступников между собой, в том числе и по сетям ЭВМ, пароли и коды доступа в сети, дневники связи и пр.); имеющие следы действия аппаратуры (бумажные носители информации, которые могли остаться, например, внутри принтеров в результате сбоя в работе устройства); описывающие аппаратуру и программное обеспечение (пояснение к аппаратным средствам и программному обеспечению) или доказывающие нелегальность их приобретения (например, ксерокопии описания программного обеспечения в случаях, когда таковые предоставляются изготовителем); нормативные акты, устанавливающие правила работы с ЭВМ, регламентирующие правила работы с данной ЭВМ, системой, сетью; личные документы подозреваемого или обвиняемого и др.

Допросы свидетелей, подозреваемых и обвиняемых осуществляются с использованием тактических рекомендаций, разработанных в криминалистике применительно к типовым ситуациям. По этим делам особое значение имеет очень хорошее знание личности допрашиваемых лиц.

Доскональное изучение личности допрашиваемого важно не только для правильного выбора тактики его допроса, но и приводит к расширению представлений о круге лиц, имеющих отношение к расследуемому событию, а также дает основание для отнесения лица к соответствующей референтной группе, обобщенное мнение которой может быть использовано для правомерного психологического воздействия при допросе. Все это позволяет сделать допрос более эффективным.

Основными тактическими задачами допроса потерпевших и свидетелей при расследовании дел рассматриваемой категории являются: выявление элементов состава преступления в наблюдавшихся ими действиях, установление обстоятельства, места и времени совершения значимых для расследования действий, способа и мотивов его совершения и сопутствующих обстоятельств, признаков внешности лиц, участвовавших в нем, определение предмета преступного посягательства, размера причиненного ущерба, детальные признаки похищенного, установление иных свидетелей и лиц, причастных к совершению преступления.

Проблемой фиксации показаний по делам о преступлениях в области компьютерной информации является их «перегрузка» специальной терминологией и жаргонной лексикой. Целесообразно в протоколах более подробно акцентировать внимание и фиксировать значения терминов, используемых допрашиваемым при описании известных ему фактов. При описании конфигураций систем или схем движения информации могут оказаться крайне полезными рукописные схемы, составляемые допрашиваемым и приобщаемые к протоколу допроса.